Автор: Денис Аветисян

В статье представлен всесторонний обзор проблем безопасности и конфиденциальности в перспективных технологиях 6G, объединяющих коммуникации, сенсорику и вычисления.

Анализ уязвимостей и стратегии защиты в сетях нового поколения, включая аспекты искусственного интеллекта и семантической коммуникации.

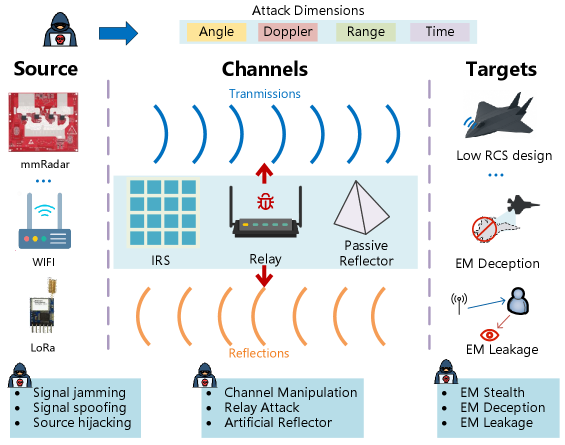

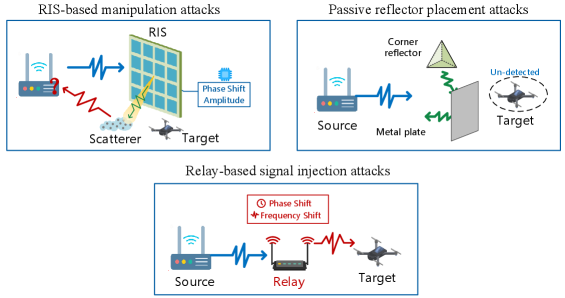

Несмотря на стремительное развитие беспроводных сетей нового поколения, интеграция функций связи, сенсорики и вычислений создает принципиально новые угрозы безопасности и приватности. В данной работе, озаренной названием ‘Secure Communications, Sensing, and Computing Towards Next-Generation Networks’, представлен всесторонний обзор уязвимостей и потенциальных мер противодействия в объединенных беспроводных системах. Особое внимание уделено рискам, связанным с семантической и прагматической коммуникацией, распределенными вычислениями и использованием искусственного интеллекта, а также предложены унифицированные архитектуры безопасности. Каким образом можно эффективно сочетать передовые методы кодирования, безопасные вычисления и физическую безопасность для создания действительно надежных и конфиденциальных беспроводных сетей будущего?

За горизонтом традиционных сетей: видение 6G

Современные сети связи испытывают значительные трудности при обслуживании новых, требовательных приложений, таких как иммерсивная реальность и автоматизация промышленности. Растущая потребность в пропускной способности, низкой задержке и высокой надежности, характерная для этих технологий, перегружает существующую инфраструктуру. Например, для бесперебойной работы приложений виртуальной и дополненной реальности требуется передача огромных объемов данных в реальном времени, что недостижимо при использовании традиционных сетей. Аналогично, автоматизированные промышленные процессы, требующие мгновенной реакции и безошибочной связи между устройствами, не могут эффективно функционировать в условиях нестабильной или перегруженной сети. Эти ограничения подчеркивают необходимость разработки принципиально новых сетевых технологий, способных удовлетворить растущие потребности цифрового мира и обеспечить основу для инноваций в различных отраслях.

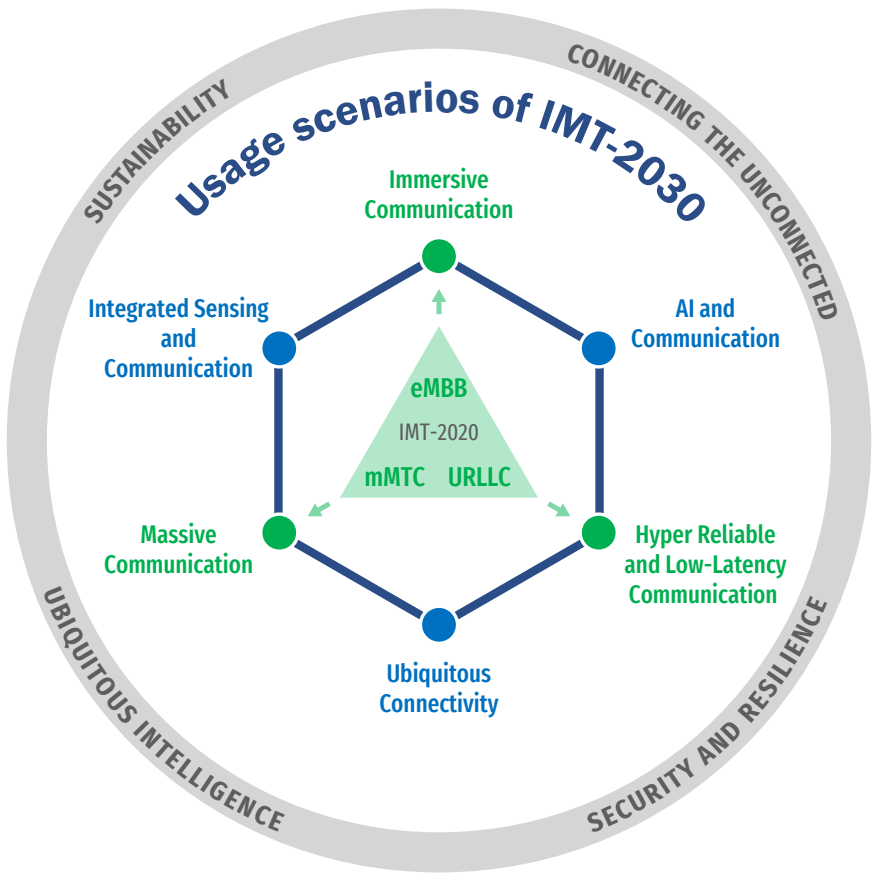

Рамки IMT-2030 представляют собой стратегический план развития сетей связи шестого поколения, делая акцент на трех ключевых аспектах: интеллектуальности, высокой пропускной способности и безопасности. Этот подход предполагает не просто увеличение скорости передачи данных, но и создание сети, способной к самообучению и адаптации к меняющимся условиям. Реализация этих принципов требует разработки новых протоколов и архитектур, обеспечивающих надежную защиту от киберугроз и гарантирующих конфиденциальность данных. В конечном итоге, IMT-2030 стремится создать коммуникационную инфраструктуру, способную поддерживать самые требовательные приложения будущего, от расширенной реальности до автоматизированного производства, обеспечивая при этом беспрецедентный уровень надежности и безопасности связи.

Перспективы развития сетей 6G тесно связаны с реализацией ключевых сценариев использования, таких как массовая коммуникация, сверхнадежная связь с малой задержкой (HRLLC), интеллектуальная безопасная связь (ISAC) и связь, поддерживаемая искусственным интеллектом (AIAC). Эти сценарии предъявляют принципиально новые требования к сетевой архитектуре, выходящие за рамки традиционных подходов. Для обеспечения необходимой пропускной способности, надежности и безопасности, сети 6G потребуют перехода к более гибким и динамичным решениям, основанным на принципах сетевой виртуализации, программируемых сетях и, что особенно важно, интеграции искусственного интеллекта непосредственно в процессы управления и оптимизации сети. Такой подход позволит адаптировать сетевые ресурсы в реальном времени к изменяющимся потребностям пользователей и приложений, обеспечивая бесперебойную работу даже в самых сложных условиях.

Переход к сетям связи шестого поколения (6G) требует принципиально нового подхода к архитектуре, а именно — создания AI-native сетей. Эти сети, в отличие от современных, не просто используют искусственный интеллект для управления, но и встроены в его структуру на фундаментальном уровне. Это означает, что способность к самообучению, адаптации к изменяющимся условиям и оптимизации ресурсов становится неотъемлемой частью функционирования сети. Такой подход позволяет динамически перестраивать сетевые ресурсы в соответствии с потребностями пользователей и приложений, предсказывать и предотвращать сбои, а также обеспечивать беспрецедентный уровень безопасности и эффективности. В результате, AI-native сети способны не только удовлетворить растущие требования к пропускной способности и задержке, но и открыть новые возможности для инновационных сервисов, таких как тактильный интернет и интеллектуальное производство.

Децентрализованный интеллект: федеративное обучение и приватность

Федеративное обучение представляет собой подход к машинному обучению, позволяющий совместно обучать модели на децентрализованных данных, находящихся на различных устройствах или серверах, без необходимости обмена этими данными. В процессе обучения локальные модели тренируются на каждом устройстве с использованием его собственных данных. Затем, вместо передачи самих данных, на центральный сервер передаются только обновления параметров модели (например, градиенты). Центральный сервер агрегирует эти обновления, формируя новую глобальную модель, которая затем распространяется обратно на устройства для следующей итерации обучения. Этот процесс повторяется до достижения желаемой точности модели, обеспечивая конфиденциальность данных, поскольку сами данные остаются на исходных устройствах и не передаются никуда.

Безопасная агрегация и дифференциальная приватность являются ключевыми компонентами федеративного обучения, обеспечивающими защиту конфиденциальности данных участников. Безопасная агрегация позволяет объединять обновления моделей, полученные на локальных устройствах, без раскрытия индивидуальных данных. Это достигается за счет использования криптографических протоколов, гарантирующих, что сервер агрегации видит только суммарный результат, а не вклад каждого отдельного участника. Дифференциальная приватность добавляет контролируемый шум к этим агрегированным обновлениям, дополнительно маскируя индивидуальные данные и ограничивая возможность идентификации конкретных пользователей. Уровень шума регулируется параметром ε (эпсилон), определяющим баланс между конфиденциальностью и точностью модели. Чем меньше ε, тем выше уровень приватности, но и ниже точность. Комбинация этих двух методов позволяет обучать модели на децентрализованных данных, минимизируя риски, связанные с утечкой персональной информации.

Децентрализованный подход, реализуемый через федеративное обучение, особенно эффективен в сценариях периферийных вычислений (edge computing). Обработка данных непосредственно на оконечных устройствах, таких как смартфоны или датчики IoT, существенно снижает задержки (latency), поскольку исключает необходимость передачи больших объемов данных на центральный сервер для обучения модели. Кроме того, уменьшается потребность в пропускной способности сети (bandwidth requirements), так как передаются только обновления модели, а не полные наборы данных. Это особенно важно для приложений, требующих обработки данных в реальном времени и работающих в условиях ограниченной сетевой связи, например, в автономных транспортных средствах или системах мониторинга состояния здоровья.

Обеспечение устойчивости моделей машинного обучения к намеренным атакам и шумам в данных требует применения методов робастного обучения, в частности, состязательного обучения (Adversarial Training). Этот подход предполагает добавление в обучающую выборку специально созданных примеров, незначительно отличающихся от исходных, но способных вызвать ошибку в работе модели. Обучение на таких примерах позволяет модели научиться игнорировать небольшие возмущения и повысить свою устойчивость к злонамеренным воздействиям, а также к естественному шуму, присутствующему в реальных данных. Целью применения робастных методов является достижение более высокой устойчивости и точности модели по сравнению с базовыми моделями, обученными на стандартных данных, что особенно важно для критически важных приложений.

Оптимизированная коммуникация: семантические и совместные подходы к кодированию

Семантическая коммуникация представляет собой подход к передаче данных, при котором акцент делается на передаче смысла информации, а не на передаче необработанных данных. В отличие от традиционных методов кодирования, которые стремятся точно воспроизвести исходный сигнал, семантическая коммуникация стремится передать информацию, необходимую для достижения определенной цели или выполнения конкретной задачи. Это позволяет существенно снизить требования к пропускной способности канала связи, поскольку передается только релевантная информация, а избыточные данные отбрасываются. Эффективность данного подхода обусловлена тем, что в большинстве приложений конечным результатом является не точное восстановление сигнала, а корректная интерпретация передаваемого сообщения или успешное выполнение задачи.

Глубокое совместное кодирование источника и канала (DeepJSCC) использует методы искусственного интеллекта для одновременной оптимизации кодирования данных источника и кодирования канала связи. В отличие от традиционных систем, где эти процессы разделены, DeepJSCC рассматривает их как единую задачу, что позволяет добиться повышения надежности передачи данных. Алгоритмы DeepJSCC обучаются на данных о характеристиках канала и свойствах источника информации, что позволяет им адаптироваться к изменяющимся условиям и минимизировать ошибки. Это достигается за счет использования нейронных сетей для моделирования как процесса кодирования источника, так и процесса коррекции ошибок на канале, что приводит к более эффективному использованию пропускной способности и снижению вероятности потери данных.

Оценка канала играет критически важную роль в схемах глубокого совместного кодирования источника и канала (DeepJSCC), предоставляя необходимую информацию о характеристиках канала связи. Точность оценки канала напрямую влияет на эффективность последующего кодирования и декодирования. В частности, оценка позволяет определить такие параметры, как затухание сигнала, интерференция и помехи, что необходимо для адаптации алгоритмов кодирования и модуляции к текущим условиям распространения сигнала. Использование алгоритмов оценки канала, таких как наименьшие квадраты или фильтр Калмана, позволяет минимизировать ошибки передачи данных и повысить надежность связи, особенно в условиях изменяющейся среды распространения радиоволн. Более точная оценка канала приводит к более эффективному использованию полосы пропускания и снижению энергопотребления системы связи.

Современные методы кодирования, такие как семантическое и совместное кодирование, напрямую поддерживают архитектуры искусственного интеллекта, взаимодействующего с коммуникациями (AIAC), за счет повышения качества и эффективности AI-управляемой связи. Утверждается, что методы семантического сжатия превосходят стандартные методы сжатия без потерь при выполнении безопасных и конфиденциальных вычислений функций. Это достигается за счет передачи семантического значения данных, а не самих данных, что позволяет снизить требования к пропускной способности и повысить устойчивость к шумам. В контексте AIAC, это критически важно для надежной передачи параметров моделей, промежуточных результатов вычислений и конечных решений, обеспечивая целостность и конфиденциальность данных на протяжении всего процесса коммуникации.

Адаптивность в реальном времени и безопасность: комплексный подход

В условиях экспоненциального роста киберугроз, механизмы адаптивной безопасности, усиленные возможностями квантовых технологий, становятся критически важными для защиты информационных систем. Традиционные методы, основанные на статических правилах, оказываются неэффективными против сложных и постоянно меняющихся атак. Квантовые вычисления предлагают принципиально новые подходы к криптографии и анализу данных, позволяя создавать системы, устойчивые к взлому и способные мгновенно адаптироваться к новым угрозам. Разработка и внедрение таких систем требует интеграции квантовых алгоритмов в существующую инфраструктуру безопасности, а также создания новых протоколов и методов обнаружения аномалий, способных выявлять и нейтрализовать атаки, использующие квантовые компьютеры. Это позволяет не только защитить текущие системы, но и обеспечить безопасность будущих поколений коммуникационных технологий.

В сетях, управляемых искусственным интеллектом, обнаружение аномалий, основанное на надежных методах обучения, играет ключевую роль в выявлении и нейтрализации вредоносной активности. Разработанные алгоритмы способны анализировать потоки данных в режиме реального времени, выявляя отклонения от нормального поведения, которые могут указывать на кибератаки или несанкционированный доступ. Обучение моделей на обширных и разнообразных наборах данных позволяет им адаптироваться к новым угрозам и минимизировать количество ложных срабатываний. Использование методов, устойчивых к шуму и искажениям данных, обеспечивает высокую точность и надежность обнаружения, что особенно важно для защиты критически важных инфраструктур и конфиденциальной информации. Таким образом, эффективное обнаружение аномалий становится неотъемлемой частью системы безопасности AI-Native сетей, гарантируя их стабильную и надежную работу.

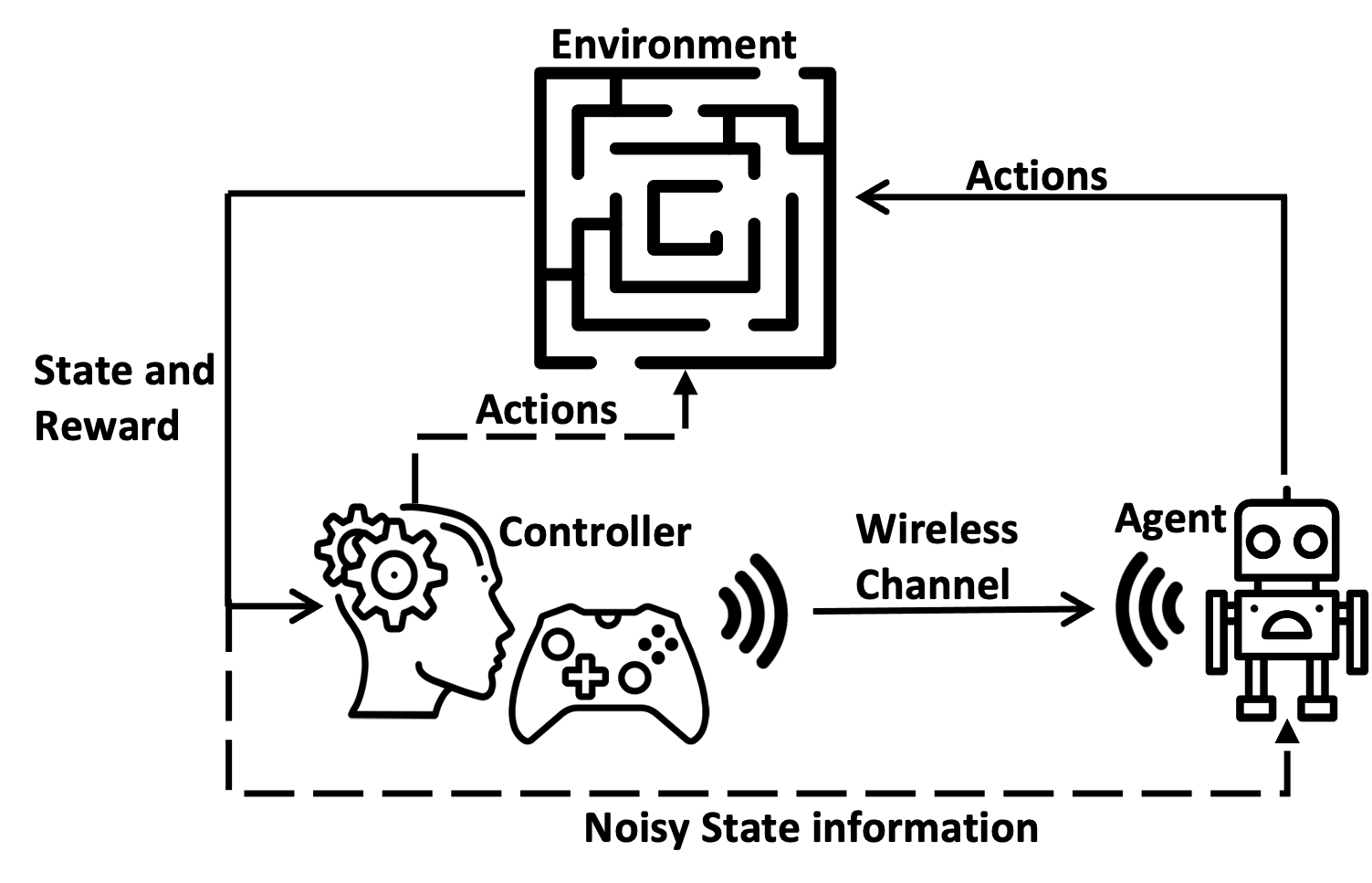

Вычисления непосредственно в эфире, или Over-the-Air Computation (OAC), представляют собой перспективный подход к обработке данных, позволяющий перенести вычислительную нагрузку с централизованных серверов на периферийные устройства сети. Вместо передачи больших объемов необработанных данных, устройства могут совместно выполнять вычисления непосредственно над радиосигналами, что значительно снижает задержку и потребность в пропускной способности. Этот метод, использующий принципы волновой интерференции и кодирования, позволяет добиться эффективной обработки данных непосредственно на устройствах Интернета вещей, мобильных телефонах и других периферийных узлах, минимизируя необходимость в передаче информации и, следовательно, снижая энергопотребление и повышая скорость реакции системы. Применение OAC особенно актуально в сценариях, требующих обработки данных в реальном времени, таких как автономное вождение, расширенная реальность и промышленные системы автоматизации.

Интегрированный подход, объединяющий децентрализованное обучение, оптимизированную коммуникацию и адаптивную безопасность, является ключевым фактором для реализации всего потенциала сетей 6G. Вместо традиционных централизованных систем, где обработка данных и принятие решений сосредоточены в едином узле, 6G предполагает распределенную архитектуру, позволяющую устройствам самостоятельно обучаться и адаптироваться к изменяющимся условиям. Оптимизация каналов связи, основанная на алгоритмах машинного обучения, обеспечивает минимальную задержку и максимальную пропускную способность, что критически важно для приложений, требующих мгновенной реакции. Одновременно, адаптивные механизмы безопасности, способные в режиме реального времени обнаруживать и нейтрализовать угрозы, обеспечивают надежную защиту от кибератак, что делает 6G не просто более быстрой, но и принципиально более безопасной и устойчивой сетью нового поколения.

Исследование, представленное в статье, фокусируется на уязвимостях в сетях 6G, где безопасность и приватность становятся ключевыми задачами. Разработчики сталкиваются с необходимостью создания систем, способных адаптироваться к постоянно меняющимся угрозам. В этой связи, слова Кena Thompson: «Все системы стареют — вопрос лишь в том, делают ли они это достойно» — приобретают особую актуальность. Системы связи неизбежно сталкиваются с новыми векторами атак, и задача инженеров заключается в создании архитектур, которые позволяют им эволюционировать и поддерживать свою надежность с течением времени. Эффективное противодействие adversarial attacks, описанное в статье, требует постоянного совершенствования и адаптации, демонстрируя, что зрелость системы определяется её способностью к долговечности и самосохранению.

Куда Ведет Эта Дорога?

Представленный анализ, как и любая попытка зафиксировать текущее состояние систем связи, сенсорики и вычислений, неизбежно обречен на частичную архаичность. Архитектуры, разработанные для удовлетворения сегодняшних угроз, уже завтра столкнутся с новыми, порожденными их собственным развитием. Искусственный интеллект, призванный усилить защиту, сам становится вектором атаки — парадокс, свойственный любой сложной системе. Усилия по кодированию вычислений и семантической коммуникации, несомненно, продлят жизнь этим системам, но лишь отсрочат неизбежное.

Основная проблема заключается не в поиске идеального алгоритма шифрования или системы обнаружения вторжений, а в признании того, что безопасность — это не состояние, а процесс. Каждая новая функция, каждое “улучшение”, добавляет новые поверхности атаки. Стремление к большей функциональности и связности неминуемо снижает устойчивость. Поэтому, вероятно, ключевым направлением исследований станет разработка систем, способных к самовосстановлению и адаптации, систем, которые рассматривают атаки не как катастрофу, а как часть своей эволюции.

И все же, за кажущейся обреченностью, кроется определенная красота. Системы рождаются, живут и угасают, и в этом цикле заключена своя логика. Возможно, истинная задача исследователей — не продлить их жизнь искусственными средствами, а понять, как сделать этот процесс более достойным, более элегантным. Ведь каждая архитектура проживает свою жизнь, а мы лишь свидетели.

Оригинал статьи: https://arxiv.org/pdf/2602.19942.pdf

Связаться с автором: https://www.linkedin.com/in/avetisyan/

Смотрите также:

- Искусственный интеллект, планирующий путешествия: новый подход к сложным задачам

- Искусственный интеллект и квантовая физика: кто кого?

- Оживший аватар: Генерация видео в реальном времени по голосу

- Разделяй и Властвуй: Новый Подход к Развёртке 3D-Моделей

- Самосознание в обучении: Модель вознаграждения, основанная на самоанализе

- Серебро и медь: новый взгляд на наноаллои

- Искусственный интеллект осваивает встраиваемые системы: новый подход к обучению

- Искусственный интеллект в действии: как оптимизировать сложные задачи

- Квантовый разум: Новая эра языковых моделей

- Искусственный интеллект и мозг: пять важных аналогий

2026-02-24 18:42